Ya sea que lo llamemos gestión de información personal o de privacidad, el tema está creciendo rápidamente como un tema de importancia empresarial. Las amenazas de multas masivas y problemas de reputación están llevando a los clientes a exigir a sus proveedores que cumplan con regulaciones como GDPR y sus homólogos en todo el mundo.

El cumplimiento de los requisitos de privacidad es complejo y además de otros más amplios. gestión de la seguridad de la información (es decir, para otros activos de información (como contratos comerciales, derechos de propiedad intelectual y datos financieros) pueden ser un verdadero desafío. Podemos ayudarlo con varios niveles de cumplimiento de privacidad y también lo ayudaremos a determinar qué nivel de sistema de gestión de información de privacidad (PIMS) podrías necesitar y por qué.

Si tu la organización es un controlador o un procesador, o ambos, necesita proteger los datos personales de las personas. Los datos personales son cualquier información que se relaciona con un individuo identificado o identificable. Puede cubrir cualquier cosa, desde un nombre y una dirección hasta un registro de compras realizadas y registros médicos confidenciales.

Las normas y métodos de protección de datos personales se están desarrollando rápidamente. Y hay diferentes maneras de describir el datos que estás protegiendo. Por ejemplo:

Para simplificar las cosas, normalmente los llamamos datos personales.

Los terceros también difieren en su convención de nomenclatura para los sistemas de gestión, por ejemplo:

Al menos ambos términos específicos se reducen a PIMS, ¡así es como lo llamamos!

Hay muchos beneficios asociados con un PIMS y debería ser algo que ayude a aumentar el valor de la organización, así como a gestionar las amenazas. Beneficios incluidos:

Reserve una sesión práctica personalizada según sus necesidades y objetivos.

Hay un número creciente de marcos de privacidad que no ayudan al objetivo de simplificación y, en términos generales, se dividen en 2 tipos:

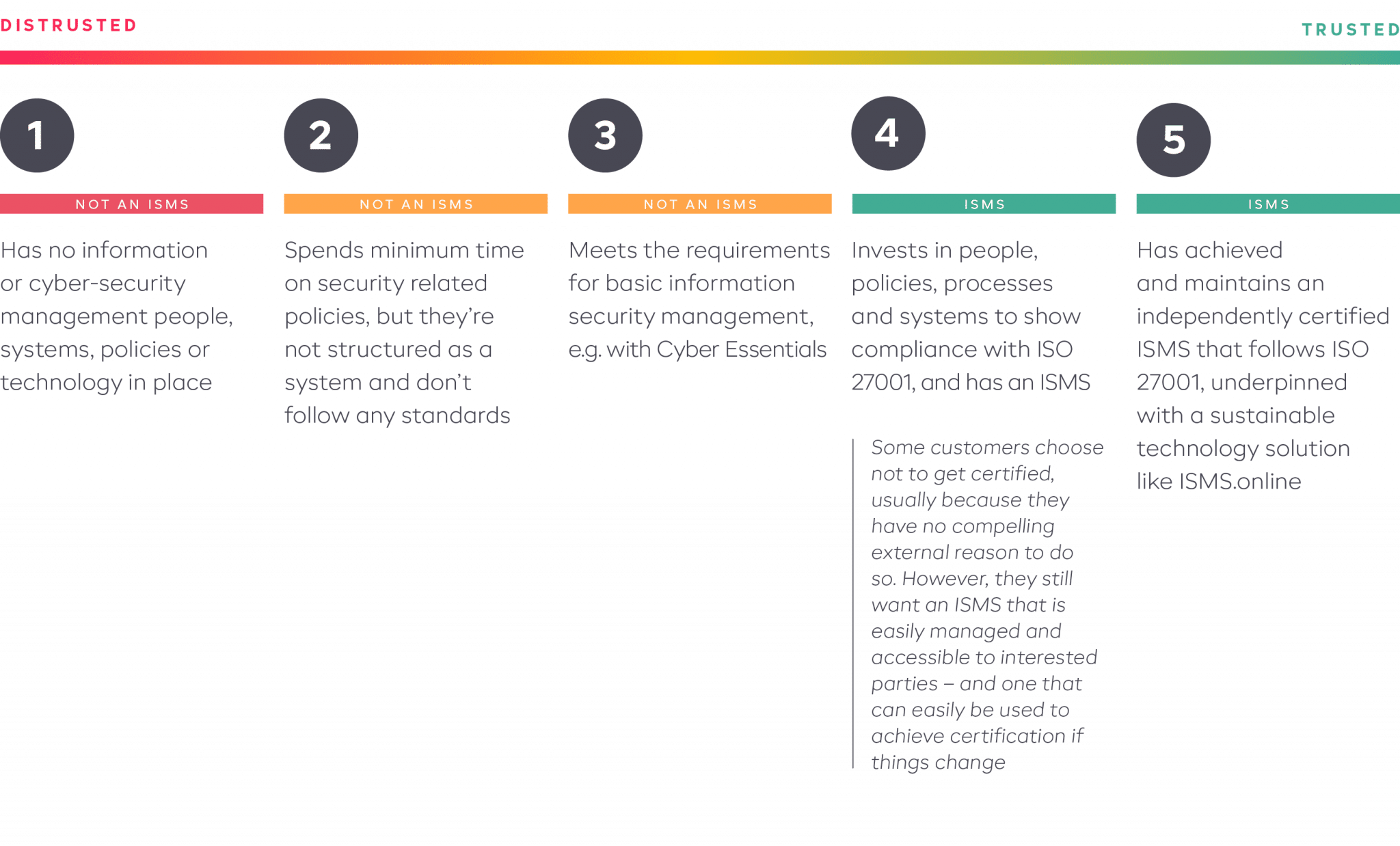

Hemos convertido la complejidad en un enfoque simplificado hacia 5 niveles de madurez.

No hace falta decir que es poco probable que los niveles 1 y 2 demuestren alguna forma de protección o valor para la organización y sus partes interesadas. Podemos ayudarle desde el nivel 3 al 5.

IDEAL PARA: Comenzar su viaje de cumplimiento de gestión de privacidad/protección de datos de una manera reconocida, estructurada y efectiva.

Protección de Datos – Especificación para un sistema de gestión de información personal

IDEAL PARA: Implementar un PIMS basado en regulaciones donde no hay necesidad de un Sistema de Gestión de Seguridad de la Información (ISMS), es decir, no necesita ni tiene intención de implementar ISO 27001.

Técnicas de seguridad – Extensión a ISO/IEC 27001 e ISO/IEC 27002 para la gestión de información privada – Requisitos y directrices

IDEAL PARA: Implementar un PIMS basado en seguridad de la información. Si tiene un Sistema de gestión de seguridad de la información (SGSI) o está dispuesto a adquirir uno.

Protección de Datos – Especificación para un sistema de gestión de información personal

IDEAL PARA: Implementar un PIMS basado en regulaciones donde no hay necesidad de un Sistema de Gestión de Seguridad de la Información (ISMS), es decir, no necesita ni tiene intención de implementar ISO 27001.

Técnicas de seguridad – Extensión a ISO/IEC 27001 e ISO/IEC 27002 para la gestión de información privada – Requisitos y directrices

IDEAL PARA: Implementar un PIMS basado en seguridad de la información. Si tiene un Sistema de gestión de seguridad de la información (SGSI) o está dispuesto a adquirir uno.

Hemos preconfigurado varias soluciones PIMS para satisfacer sus necesidades con el objetivo de simplificar y facilitar la finalización. Como ocurre con todos los Características de ISMS.online son aptos para su uso, ya sea usted un principiante, un mejorado o un experto, y el PIMS aprovecha nuestra probada funcionalidad ISMS.

Además también podrás:

Hacemos que el mapeo de datos sea una tarea sencilla. Es fácil registrarlo y revisarlo todo, agregando los detalles de su organización a nuestra herramienta dinámica preconfigurada Registros de actividad de procesamiento.

Tendrás que demostrar lo bien que te las arreglas Solicitudes de acceso de sujetos. Nuestro espacio SAR seguro lo mantiene todo en un solo lugar, respaldándolo con informes e información automatizados.

Hemos creado un banco de riesgos integrado y una variedad de otras herramientas prácticas que ayudarán con cada parte del proceso de evaluación y gestión de riesgos.

Es fácil configurar y ejecutar diferentes tipos de evaluaciones de privacidad, desde evaluaciones de impacto de la protección de datos hasta evaluaciones de preparación regulatoria o de cumplimiento.

Estarás listo cuando suceda lo peor. Hacemos que sea fácil planificar y comunicar su flujo de trabajo de incumplimiento, y documentar y aprender de todos y cada uno de los incidentes.

Nuestro espacio de trabajo facilita la colaboración y simplifica el seguimiento del progreso, con un proceso de aprobación sencillo y revisiones automatizadas integradas de serie.

Podemos ayudarle a demostrar que tiene el control de su cadena de suministro, cubriendo todo, desde contratos y contactos hasta gestión y seguimiento de relaciones y desempeño.

Su personal debe estar en el centro de su solución GDPR. Nuestras herramientas opcionales de comunicación y participación pueden ayudarle a incorporarlos y mantenerlos en cumplimiento.

Colabora, crea y demuestra fácilmente que estás al tanto de tu documentación en todo momento

Más información

Aborde sin esfuerzo amenazas y oportunidades e informe dinámicamente sobre el rendimiento

Más información

Tome mejores decisiones y demuestre que tiene el control con paneles, KPI e informes relacionados.

Más información

Simplifique el trabajo de acciones correctivas, mejoras, auditorías y revisiones de gestión

Más información

Ilumine las relaciones críticas y vincule elegantemente áreas como activos, riesgos, controles y proveedores.

Más informaciónSeleccione activos del Banco de Activos y cree su Inventario de Activos con facilidad

Más información

Integraciones listas para usar con sus otros sistemas comerciales clave para simplificar su cumplimiento

Más información

Agregue claramente otras áreas de cumplimiento que afecten a su organización para lograr aún más

Más información

Involucrar al personal, proveedores y otras personas con un cumplimiento dinámico de extremo a extremo en todo momento

Más información

Gestionar la debida diligencia, contratos, contactos y relaciones a lo largo de su ciclo de vida.

Más información

Mapee y gestione visualmente las partes interesadas para garantizar que sus necesidades se aborden claramente

Más información

Fuerte privacidad por diseño y controles de seguridad para satisfacer sus necesidades y expectativas

Más informaciónEl 100% de nuestros usuarios obtienen la certificación ISO 27001 por primera vez