¿Qué es el Anexo A y qué ha cambiado?

El Anexo A de ISO 27001 es parte del estándar que enumera un conjunto de controles de seguridad clasificados que las organizaciones utilizan para demostrar el cumplimiento de ISO 27001 6.1.3 (Tratamiento de riesgos de seguridad de la información) y su Declaración de aplicabilidad asociada (ver más abajo).

Anteriormente contenía 114 controles divididos en 14 categorías, que cubrían una amplia gama de temas como control de acceso, criptografía, seguridad física y gestión de incidentes.

Tras la publicación de la norma ISO 27002:2022 (controles de seguridad de la información, ciberseguridad y protección de la privacidad) el 15 de febrero de 2022, la norma ISO 27001:2022 ha alineado sus controles del Anexo A.

La nueva versión de la Norma se basa en un conjunto condensado de 93 controles del Anexo A, incluidos 11 controles nuevos.

Se fusionaron un total de 24 controles de dos, tres o más controles de seguridad de la versión 2013, y se revisaron 58 controles de la norma ISO 27002:2013 para alinearlos con el entorno actual de seguridad cibernética y seguridad de la información.

¿Qué es una Declaración de Aplicabilidad?

Antes de continuar, vale la pena presentar una declaración de aplicabilidad (SoA), ya que describe el enfoque de una organización para implementar controles específicos del Anexo A.

Una Declaración de Aplicabilidad (SoA) en ISO 27001 2022 es un documento que enumera los controles del Anexo A que una organización implementará para cumplir con los requisitos de la norma. Es un paso obligatorio para cualquiera que planee obtener la certificación ISO 27001.

Su SoA debe contener cuatro elementos principales:

- Una lista de todos los controles que son necesarios para satisfacer las opciones de tratamiento de riesgos de seguridad de la información, incluidos los contenidos en el Anexo A.

- Una declaración que describa por qué se han incluido todos los controles anteriores.

- Confirmación de implementación.

- La justificación de la organización para omitir cualquiera de los controles del Anexo A.

Consigue tu guía para

Éxito de ISO 27001

Todo lo que necesita saber para lograr la norma ISO 27001 por primera vez

Obtén tu guía gratisExplicación de las nuevas categorías de control ISO 27001:2022

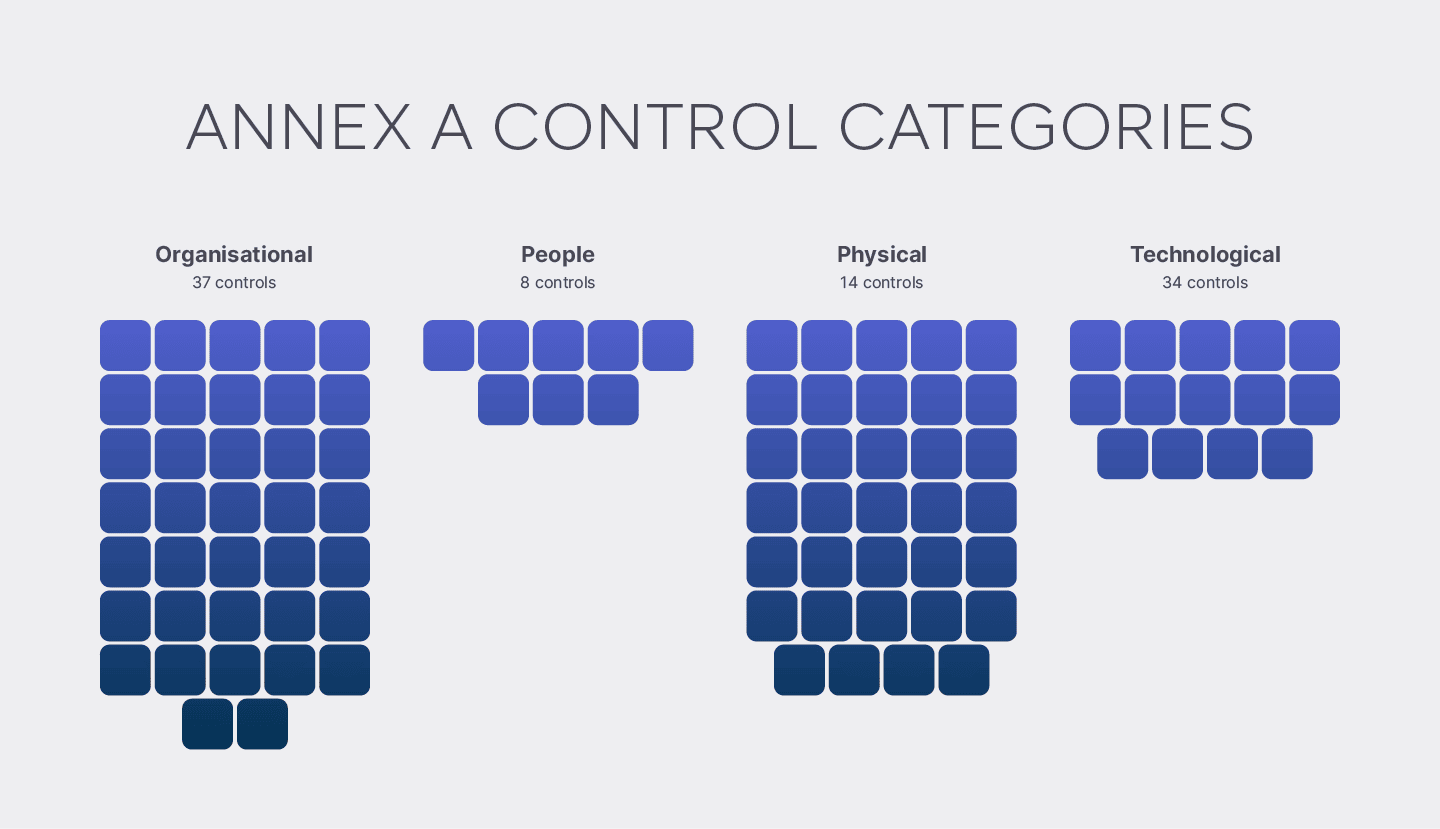

Los controles del Anexo A de la norma ISO 27001:2013 se dividieron anteriormente en 14 categorías. ISO 27001 2022 adopta un enfoque categórico similar para la seguridad de la información que distribuye los procesos entre cuatro categorías de nivel superior.

Los controles del anexo a ahora se han agrupado en cuatro categorías

Los controles del Anexo ISO 27001:2022 se han reestructurado y consolidado para reflejar los desafíos de seguridad actuales. Los procesos básicos de gestión del SGSI permanecen sin cambios, pero el conjunto de controles del Anexo A se ha actualizado para reflejar riesgos más modernos y sus controles asociados.

- Organizacionales:

- Personas

- Físico

- Tecnológico

A cada control se le ha asignado adicionalmente una taxonomía de atribución. Cada control ahora tiene una tabla con un conjunto de atributos sugeridos y el Anexo A de ISO 27002:2022 proporciona un conjunto de asociaciones recomendadas.

Estos le permiten alinear rápidamente su selección de controles con el lenguaje común de la industria y los estándares internacionales. El uso de atributos respalda el trabajo que muchas empresas ya realizan dentro de su evaluación de riesgos y Declaración de Aplicabilidad (SoA).

Por ejemplo, se pueden distinguir conceptos de ciberseguridad similares a los controles NIST y CIS y reconocer las capacidades operativas relacionadas con otros estándares.

Controles organizacionales

- Número de controles: 37

- Números de control: ISO 27001 Anexo A 5.1 a 5.37

Los controles organizacionales abarcan regulaciones y medidas que dictan la actitud integral de una organización hacia la protección de datos en una amplia gama de asuntos. Estos controles incluyen políticas, reglas, procesos, procedimientos, estructuras organizativas y más.

Controles de personas

- Número de controles: 8

- Números de control: ISO 27001 Anexo A 6.1 a 6.8

Los controles de personas permiten a las empresas regular el componente humano de su programa de seguridad de la información, al definir la manera en que el personal interactúa con los datos y entre sí. Estos controles cubren la gestión segura de los recursos humanos, la seguridad del personal y la sensibilización y formación.

Controles físicos

- Número de controles: 14

- Números de control: ISO 27001 Anexo A 7.1 a 7.13

Las salvaguardias físicas son medidas empleadas para garantizar la seguridad de los activos tangibles. Estos pueden incluir sistemas de entrada, protocolos de acceso de invitados, procesos de eliminación de activos, protocolos de medios de almacenamiento y políticas de escritorio claro. Estas salvaguardias son esenciales para la preservación de la información confidencial.

Controles Tecnológicos

- Número de controles: 34

- Números de control: ISO 27001 Anexo A 8.1 a 8.34

Las restricciones tecnológicas dictan las regulaciones y procedimientos cibernéticos/digitales que las corporaciones deben adoptar para ejecutar una infraestructura de TI protegida y compatible, desde técnicas de autenticación hasta configuraciones, estrategias BUDR y registro de información.

Guía paso a paso

La plataforma ISMS.online, junto con nuestra guía integrada y nuestro ISMS preconfigurado, permite a las organizaciones demostrar el cumplimiento de cada control del Anexo A sin esfuerzo.

Reserve una demostración de la plataforma hoy para ver cómo podemos ayudar a su negocio

Reserve una demostración de la plataformaTabla de todos los controles del Anexo A

Controles organizacionales ISO 27001:2022

| Anexo A Tipo de control | Identificador del Anexo A de ISO/IEC 27001:2022 | Identificador del Anexo A de ISO/IEC 27001:2013 | Anexo A Nombre |

|---|---|---|---|

| Controles organizacionales | Anexo A 5.1 | Anexo A 5.1.1 Anexo A 5.1.2 | Políticas de Seguridad de la Información |

| Controles organizacionales | Anexo A 5.2 | Anexo A 6.1.1 | Funciones y responsabilidades de seguridad de la información |

| Controles organizacionales | Anexo A 5.3 | Anexo A 6.1.2 | Segregación de deberes |

| Controles organizacionales | Anexo A 5.4 | Anexo A 7.2.1 | Responsabilidades de gestión |

| Controles organizacionales | Anexo A 5.5 | Anexo A 6.1.3 | Contacto con autoridades |

| Controles organizacionales | Anexo A 5.6 | Anexo A 6.1.4 | Contacto con grupos de interés especial |

| Controles organizacionales | Anexo A 5.7 | NUEVO | Inteligencia de amenaza |

| Controles organizacionales | Anexo A 5.8 | Anexo A 6.1.5 Anexo A 14.1.1 | Seguridad de la información en la gestión de proyectos |

| Controles organizacionales | Anexo A 5.9 | Anexo A 8.1.1 Anexo A 8.1.2 | Inventario de Información y Otros Activos Asociados |

| Controles organizacionales | Anexo A 5.10 | Anexo A 8.1.3 Anexo A 8.2.3 | Uso aceptable de la información y otros activos asociados |

| Controles organizacionales | Anexo A 5.11 | Anexo A 8.1.4 | Devolución de Activos |

| Controles organizacionales | Anexo A 5.12 | Anexo A 8.2.1 | Clasificación de la información |

| Controles organizacionales | Anexo A 5.13 | Anexo A 8.2.2 | Etiquetado de información |

| Controles organizacionales | Anexo A 5.14 | Anexo A 13.2.1 Anexo A 13.2.2 Anexo A 13.2.3 | Transferencia de información |

| Controles organizacionales | Anexo A 5.15 | Anexo A 9.1.1 Anexo A 9.1.2 | Control de Acceso |

| Controles organizacionales | Anexo A 5.16 | Anexo A 9.2.1 | Gestión de identidad |

| Controles organizacionales | Anexo A 5.17 | Anexo A 9.2.4 Anexo A 9.3.1 Anexo A 9.4.3 | Información de autenticación |

| Controles organizacionales | Anexo A 5.18 | Anexo A 9.2.2 Anexo A 9.2.5 Anexo A 9.2.6 | Derechos de acceso |

| Controles organizacionales | Anexo A 5.19 | Anexo A 15.1.1 | Seguridad de la Información en las Relaciones con Proveedores |

| Controles organizacionales | Anexo A 5.20 | Anexo A 15.1.2 | Abordar la seguridad de la información en los acuerdos con proveedores |

| Controles organizacionales | Anexo A 5.21 | Anexo A 15.1.3 | Gestión de la seguridad de la información en la cadena de suministro de TIC |

| Controles organizacionales | Anexo A 5.22 | Anexo A 15.2.1 Anexo A 15.2.2 | Seguimiento, Revisión y Gestión de Cambios de Servicios de Proveedores |

| Controles organizacionales | Anexo A 5.23 | NUEVO | Seguridad de la información para el uso de servicios en la nube |

| Controles organizacionales | Anexo A 5.24 | Anexo A 16.1.1 | Planificación y preparación de la gestión de incidentes de seguridad de la información |

| Controles organizacionales | Anexo A 5.25 | Anexo A 16.1.4 | Evaluación y Decisión sobre Eventos de Seguridad de la Información |

| Controles organizacionales | Anexo A 5.26 | Anexo A 16.1.5 | Respuesta a Incidentes de Seguridad de la Información |

| Controles organizacionales | Anexo A 5.27 | Anexo A 16.1.6 | Aprender de los incidentes de seguridad de la información |

| Controles organizacionales | Anexo A 5.28 | Anexo A 16.1.7 | Recolección de evidencia |

| Controles organizacionales | Anexo A 5.29 | Anexo A 17.1.1 Anexo A 17.1.2 Anexo A 17.1.3 | Seguridad de la información durante la disrupción |

| Controles organizacionales | Anexo A 5.30 | NUEVO | Preparación de las TIC para la continuidad del negocio |

| Controles organizacionales | Anexo A 5.31 | Anexo A 18.1.1 Anexo A 18.1.5 | Requisitos legales, estatutarios, reglamentarios y contractuales |

| Controles organizacionales | Anexo A 5.32 | Anexo A 18.1.2 | DERECHOS DE PROPIEDAD INTELECTUAL |

| Controles organizacionales | Anexo A 5.33 | Anexo A 18.1.3 | Protección de registros |

| Controles organizacionales | Anexo A 5.34 | Anexo A 18.1.4 | Privacidad y protección de la PII |

| Controles organizacionales | Anexo A 5.35 | Anexo A 18.2.1 | Revisión independiente de la seguridad de la información |

| Controles organizacionales | Anexo A 5.36 | Anexo A 18.2.2 Anexo A 18.2.3 | Cumplimiento de Políticas, Reglas y Estándares de Seguridad de la Información |

| Controles organizacionales | Anexo A 5.37 | Anexo A 12.1.1 | Procedimientos operativos documentados |

ISO 27001:2022 Controles de personas

| Anexo A Tipo de control | Identificador del Anexo A de ISO/IEC 27001:2022 | Identificador del Anexo A de ISO/IEC 27001:2013 | Anexo A Nombre |

|---|---|---|---|

| Controles de personas | Anexo A 6.1 | Anexo A 7.1.1 | examen en línea. |

| Controles de personas | Anexo A 6.2 | Anexo A 7.1.2 | Términos y condiciones de empleo |

| Controles de personas | Anexo A 6.3 | Anexo A 7.2.2 | Concientización, educación y capacitación sobre seguridad de la información |

| Controles de personas | Anexo A 6.4 | Anexo A 7.2.3 | Proceso Disciplinario |

| Controles de personas | Anexo A 6.5 | Anexo A 7.3.1 | Responsabilidades después de la terminación o cambio de empleo |

| Controles de personas | Anexo A 6.6 | Anexo A 13.2.4 | Acuerdos de confidencialidad o no divulgación |

| Controles de personas | Anexo A 6.7 | Anexo A 6.2.2 | Trabajo remoto |

| Controles de personas | Anexo A 6.8 | Anexo A 16.1.2 Anexo A 16.1.3 | Informes de eventos de seguridad de la información |

Controles físicos ISO 27001:2022

| Anexo A Tipo de control | Identificador del Anexo A de ISO/IEC 27001:2022 | Identificador del Anexo A de ISO/IEC 27001:2013 | Anexo A Nombre |

|---|---|---|---|

| Controles físicos | Anexo A 7.1 | Anexo A 11.1.1 | Perímetros de seguridad física |

| Controles físicos | Anexo A 7.2 | Anexo A 11.1.2 Anexo A 11.1.6 | Entrada Física |

| Controles físicos | Anexo A 7.3 | Anexo A 11.1.3 | Seguridad de oficinas, habitaciones e instalaciones |

| Controles físicos | Anexo A 7.4 | NUEVO | Monitoreo de seguridad física |

| Controles físicos | Anexo A 7.5 | Anexo A 11.1.4 | Protección contra amenazas físicas y ambientales |

| Controles físicos | Anexo A 7.6 | Anexo A 11.1.5 | Trabajar en áreas seguras |

| Controles físicos | Anexo A 7.7 | Anexo A 11.2.9 | Limpiar escritorio y limpiar pantalla |

| Controles físicos | Anexo A 7.8 | Anexo A 11.2.1 | Ubicación y protección de equipos |

| Controles físicos | Anexo A 7.9 | Anexo A 11.2.6 | Seguridad de los activos fuera de las instalaciones |

| Controles físicos | Anexo A 7.10 | Anexo A 8.3.1 Anexo A 8.3.2 Anexo A 8.3.3 Anexo A 11.2.5 | Medios de almacenamiento |

| Controles físicos | Anexo A 7.11 | Anexo A 11.2.2 | Servicios públicos de apoyo |

| Controles físicos | Anexo A 7.12 | Anexo A 11.2.3 | Seguridad del cableado |

| Controles físicos | Anexo A 7.13 | Anexo A 11.2.4 | Mantenimiento De Equipo |

| Controles físicos | Anexo A 7.14 | Anexo A 11.2.7 | Eliminación segura o reutilización del equipo |

Controles Tecnológicos ISO 27001:2022

| Anexo A Tipo de control | Identificador del Anexo A de ISO/IEC 27001:2022 | Identificador del Anexo A de ISO/IEC 27001:2013 | Anexo A Nombre |

|---|---|---|---|

| Controles Tecnológicos | Anexo A 8.1 | Anexo A 6.2.1 Anexo A 11.2.8 | Dispositivos terminales de usuario |

| Controles Tecnológicos | Anexo A 8.2 | Anexo A 9.2.3 | Derechos de acceso privilegiados |

| Controles Tecnológicos | Anexo A 8.3 | Anexo A 9.4.1 | Restricción de acceso a la información |

| Controles Tecnológicos | Anexo A 8.4 | Anexo A 9.4.5 | Acceso al código fuente |

| Controles Tecnológicos | Anexo A 8.5 | Anexo A 9.4.2 | Autenticación Segura |

| Controles Tecnológicos | Anexo A 8.6 | Anexo A 12.1.3 | Gestión de capacidad |

| Controles Tecnológicos | Anexo A 8.7 | Anexo A 12.2.1 | Protección contra malware |

| Controles Tecnológicos | Anexo A 8.8 | Anexo A 12.6.1 Anexo A 18.2.3 | Gestión de Vulnerabilidades Técnicas |

| Controles Tecnológicos | Anexo A 8.9 | NUEVO | Configuration Management |

| Controles Tecnológicos | Anexo A 8.10 | NUEVO | Eliminación de información |

| Controles Tecnológicos | Anexo A 8.11 | NUEVO | Enmascaramiento de datos |

| Controles Tecnológicos | Anexo A 8.12 | NUEVO | Prevención de fuga de datos |

| Controles Tecnológicos | Anexo A 8.13 | Anexo A 12.3.1 | Copia de seguridad de la información |

| Controles Tecnológicos | Anexo A 8.14 | Anexo A 17.2.1 | Redundancia de instalaciones de procesamiento de información |

| Controles Tecnológicos | Anexo A 8.15 | Anexo A 12.4.1 Anexo A 12.4.2 Anexo A 12.4.3 | Inicio de sesión |

| Controles Tecnológicos | Anexo A 8.16 | NUEVO | Actividades de seguimiento |

| Controles Tecnológicos | Anexo A 8.17 | Anexo A 12.4.4 | Sincronización de reloj |

| Controles Tecnológicos | Anexo A 8.18 | Anexo A 9.4.4 | Uso de programas de utilidad privilegiados |

| Controles Tecnológicos | Anexo A 8.19 | Anexo A 12.5.1 Anexo A 12.6.2 | Instalación de Software en Sistemas Operativos |

| Controles Tecnológicos | Anexo A 8.20 | Anexo A 13.1.1 | Seguridad de Redes |

| Controles Tecnológicos | Anexo A 8.21 | Anexo A 13.1.2 | Seguridad de los servicios de red |

| Controles Tecnológicos | Anexo A 8.22 | Anexo A 13.1.3 | Segregación de Redes |

| Controles Tecnológicos | Anexo A 8.23 | NUEVO | Filtrado Web |

| Controles Tecnológicos | Anexo A 8.24 | Anexo A 10.1.1 Anexo A 10.1.2 | Uso de criptografía |

| Controles Tecnológicos | Anexo A 8.25 | Anexo A 14.2.1 | Ciclo de vida de desarrollo seguro |

| Controles Tecnológicos | Anexo A 8.26 | Anexo A 14.1.2 Anexo A 14.1.3 | Requisitos de seguridad de la aplicación |

| Controles Tecnológicos | Anexo A 8.27 | Anexo A 14.2.5 | Principios de ingeniería y arquitectura de sistemas seguros |

| Controles Tecnológicos | Anexo A 8.28 | NUEVO | Codificación segura |

| Controles Tecnológicos | Anexo A 8.29 | Anexo A 14.2.8 Anexo A 14.2.9 | Pruebas de seguridad en desarrollo y aceptación |

| Controles Tecnológicos | Anexo A 8.30 | Anexo A 14.2.7 | Desarrollo subcontratado |

| Controles Tecnológicos | Anexo A 8.31 | Anexo A 12.1.4 Anexo A 14.2.6 | Separación de entornos de desarrollo, prueba y producción. |

| Controles Tecnológicos | Anexo A 8.32 | Anexo A 12.1.2 Anexo A 14.2.2 Anexo A 14.2.3 Anexo A 14.2.4 | Gestión del cambio |

| Controles Tecnológicos | Anexo A 8.33 | Anexo A 14.3.1 | Información de prueba |

| Controles Tecnológicos | Anexo A 8.34 | Anexo A 12.7.1 | Protección de los sistemas de información durante las pruebas de auditoría |

¿Por qué es importante el Anexo A para mi organización?

La norma ISO 27001 está formulada de tal manera que permite a las organizaciones de todas las formas y tamaños satisfacer los requisitos de la norma mientras se adhieren a la premisa fundamental de implementar y mantener prácticas integrales de seguridad de la información.

Las organizaciones tienen varias opciones para lograr y preservar el cumplimiento de la norma ISO 27001, dependiendo de la naturaleza de su negocio y el alcance de sus actividades de procesamiento de datos.

El Anexo A ofrece a las organizaciones un conjunto sencillo de orientación a partir del cual elaborar un plan de seguridad de la información bien estructurado que se adapte a sus necesidades comerciales y operativas exclusivas.

El Anexo A sirve como una herramienta que ahorra tiempo y recursos para la certificación inicial y los procesos de adhesión posteriores y proporciona una base para auditorías, revisiones de procesos y planificación estratégica. Puede emplearse como un documento de gobierno interno (es decir, un plan de tratamiento de riesgos) que establece un enfoque formal para la seguridad de la información.

Obtenga una ventaja inicial del 81%

Hemos hecho el trabajo duro por usted, brindándole una ventaja inicial del 81 % desde el momento en que inicia sesión.

Todo lo que tienes que hacer es completar los espacios en blanco.

Comprensión del tratamiento de riesgos en ISO 27001 6.1.3

El requisito 27001 de ISO 6.1.3 trata de establecer y mantener un proceso de evaluación de riesgos de seguridad de la información que incluya criterios de evaluación y aceptación de riesgos.

ISO 27001 6.1.3 sirve como un conducto para que las organizaciones garanticen que sus procedimientos de riesgos de seguridad de la información, incluidas sus alternativas de gestión de riesgos, se ajusten a los estándares recomendados por ISO, en pos de la certificación.

El tratamiento de riesgos como concepto

Las organizaciones certificadas y conformes manejan el riesgo de múltiples maneras. La gestión de riesgos no se limita a las acciones curativas necesarias para reducir el riesgo. Al identificar un riesgo, se espera que las organizaciones:

- Acepta el riesgo.

- Tratar el riesgo.

- Mitigar el riesgo.

- Transferir el riesgo.

- Evite el riesgo.

ISO 27001 6.1.3 pide a las organizaciones que formulen un plan de tratamiento de riesgos, que incluya la aprobación de los propietarios de los riesgos y una amplia aceptación de lo que ISO considera "riesgos residuales".

Este proceso comienza con la identificación de los riesgos asociados a la pérdida de confidencialidad, integridad y disponibilidad de la información. Luego, la organización debe seleccionar opciones apropiadas de tratamiento de riesgos de seguridad de la información en función de los resultados de la evaluación de riesgos.

Otros factores

Como requisito rector, ISO 27001 6.1.3 no es la autoridad última en gestión de riesgos. Las grandes organizaciones integran frecuentemente protocolos de seguridad de otras entidades de acreditación (NIST, SOC2's Trust Service Criteria).

Sin embargo, las organizaciones deben dar prioridad a los controles del Anexo A durante todo el proceso de certificación y cumplimiento: los auditores ISO reciben instrucciones de identificar la autenticidad y relevancia de las regulaciones ISO como de costumbre, por lo que esta debería ser la primera opción de una organización al crear una norma ISO 27001. sistema de gestión de seguridad de la información compatible.

Los estándares de datos particulares de terceros de los sectores público y privado, como el Conjunto de herramientas de protección y seguridad de datos (DSPT) del Servicio Nacional de Salud, requieren una alineación de los estándares de seguridad de la información entre las organizaciones y las entidades públicas con las que se interrelacionan.

ISO 27001 6.1.3 permite a las organizaciones coordinar su operación de tratamiento de riesgos con numerosos criterios externos, lo que permite un cumplimiento integral de cualquier medida de seguridad de datos que probablemente enfrenten.

¿Qué controles del Anexo A debo incluir?

Es esencial evaluar los riesgos exclusivos de seguridad de la información de su empresa antes de establecer una resolución sobre qué controles instalar y elegir controles que ayudarán a reducir los riesgos identificables.

Además del tratamiento de riesgos, también se pueden seleccionar controles debido a una intención u objetivo corporativo o comercial, un requisito legal o en el cumplimiento de obligaciones contractuales y/o regulatorias.

Además, las organizaciones están obligadas a ilustrar por qué no han integrado ciertos controles dentro de su SOA; por ejemplo, no es necesario incorporar controles que aborden el trabajo remoto o híbrido si esa no es una política que practica su institución, pero un auditor aún deberá estar presente. Se le presentarán estos datos al evaluar sus tareas de certificación/cumplimiento.

Cómo puede ayudar ISMS.online

La plataforma ISMS.online, junto con nuestra guía integrada y nuestro ISMS preconfigurado, permite a las organizaciones demostrar el cumplimiento de cada control del Anexo A sin esfuerzo. Estamos aquí para ayudarlo, ya sea que sea nuevo en ISO 27001 o necesite realizar la transición de su SGSI existente para alinearlo con la versión 2022 de la norma.

Nuestra lista de verificación paso a paso lo guía a través de todo el proceso, brindándole una supervisión clara del progreso y los requisitos pendientes. Nuestro software facilita el mapeo de los controles de seguridad de la información de su organización en comparación con cada aspecto de su SGSI.

Reserve una demostración de la plataforma hoy y experimente los beneficios de nuestra solución usted mismo.

Reserve una demostración