Con nuestro marco GDPR basado en ICO, obtiene un espacio de trabajo seguro para analizar brechas y crear su propio régimen de cumplimiento. Y como ISMS.online está en la nube, puedes trabajar cuando, donde y con quien quieras.

Sobre la base de la Cumplimiento GDPR Con el asesoramiento de la Oficina del Comisionado de Información, hemos creado un marco en ISMS.online que es fácil de seguir y le permite agregar su propio progreso y políticas para que pueda demostrar fácilmente su cumplimiento.

ISMS.online hace que configurar y administrar su SGSI sea lo más fácil posible.

Por lo tanto, puede utilizar el marco anterior y crear sus propias herramientas y políticas, o puede hacer el trabajo más rápido.

Las siguientes características son sólo la punta del iceberg de lo que el software es capaz de hacer. Puede utilizar tantas herramientas como necesite, pero comencemos con el potencial que tiene para lograr su RGPD aspiraciones del suelo.

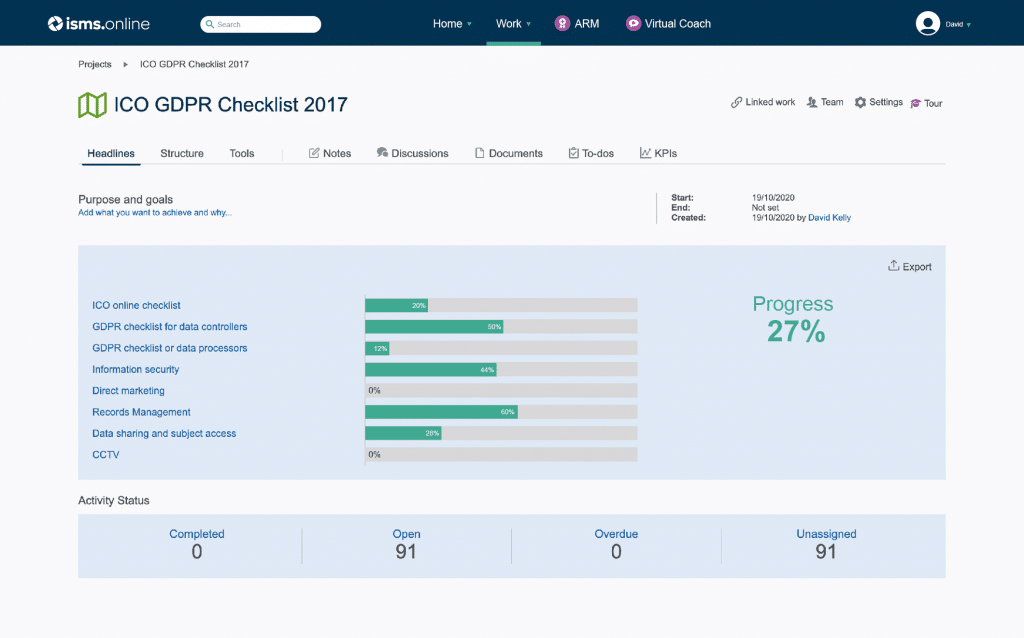

Siga cada paso de los requisitos del RGPD dentro de la estructura ISMS.online. Esto le permite centrarse en los entregables y las acciones que se deben tomar para lograrlos. Luego puede comenzar a llenar esas áreas de trabajo, delegar tareas a otros miembros del equipo y configurar un proceso de aprobación para revisar el trabajo completado.

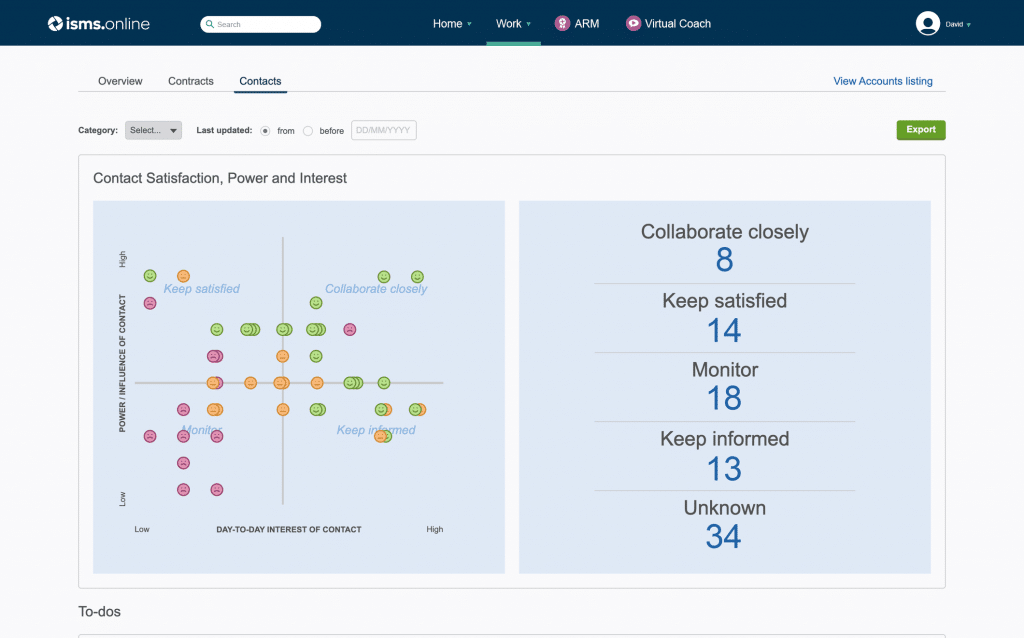

Olvídese de las hojas de cálculo aburridas y obsoletas, los documentos de Word y los correos electrónicos que se pierden fácilmente. Con ISMS.online podrá ver instantáneamente el estado de sentimiento de sus proveedores y clientes internos y externos. Esta poderosa herramienta le permite identificar dónde debe centrarse, reduciendo el tiempo de decisión.

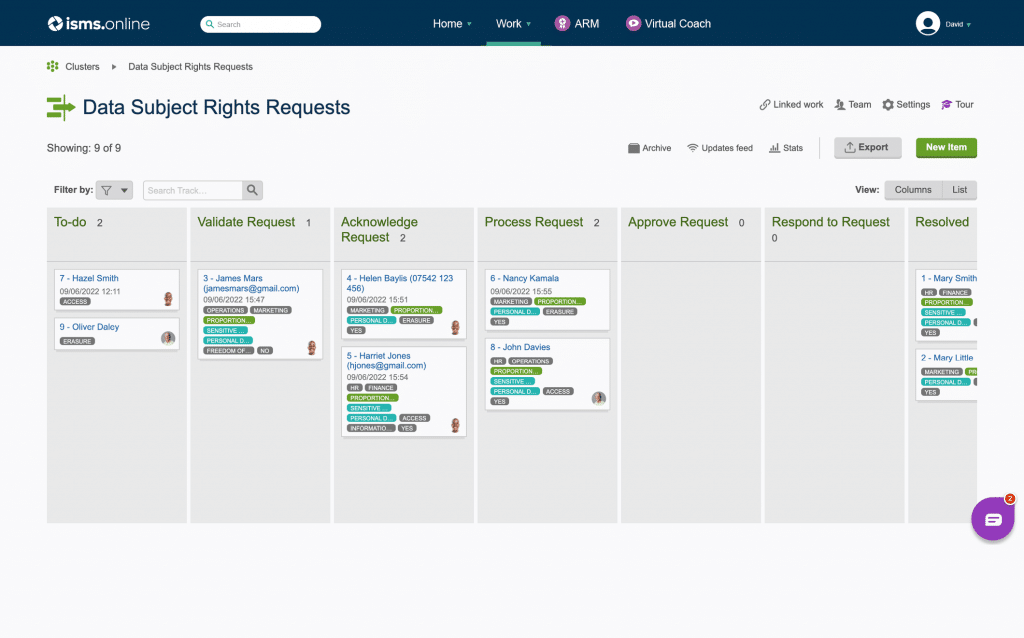

Con Tracks, puede asegurarse de que se cumplan los plazos en relación con Solicitudes de acceso de sujetos. Registre la solicitud del sujeto, asígnese la tarea a usted mismo o a un compañero de equipo, luego establezca fechas de entrega y recordatorios para asegurarse de que el trabajo se realice. Entonces tendrá un registro de su cumplimiento del RGPD en esta área.

ISMS.online le brinda a su organización la base sólida para garantizar que los principios de RGPD son plenamente adoptados por su fuerza laboral

Nuestras políticas y controles Adoptar, Adaptar y Agregar le darán una gran ventaja. Muchos se pueden "adoptar" en sólo unos minutos, algunos necesitan una "adaptación" menor para su organización y otros necesitará "agregarlos" y describirlos usted mismo. Esto se debe a que su organización es única en esas áreas. Lo crucial para todo es tu capacidad para demostrar tu sistema de gestión laboral. ISMS.online arroja luz sobre esto muy bien para usted, su alta dirección, su personal, su cadena de suministro y, si llaman a su puerta, también para los clientes y los reguladores.