Un elemento esencial del RGPD es prevenir riesgos para la seguridad de los datos personales. Una Evaluación de Impacto en la Privacidad (PIA) es el proceso que ayuda a las organizaciones a identificar y mitigar los riesgos de cualquier proyecto nuevo potencial.

La elección de iniciar una Evaluación de Impacto sobre la Privacidad (PIA) normalmente se desencadena con la planificación de un nuevo proyecto. Esto se debe a que puede brindarle la oportunidad de analizar cómo es probable que el nuevo proyecto afecte la privacidad de su cliente, cliente o personal.

Según la Oficina del Comisionado de Información:

"La realización de una PIA no tiene por qué ser compleja ni requerir mucho tiempo, pero debe haber un nivel de rigor proporcional a los riesgos que surjan para la privacidad".

Ya ha establecido que necesita realizar una PIA, pero ¿por dónde empezar? Antes de hacer cualquier cosa, es importante asegurarse de que el PIA sea un proceso flexible que se integre fácilmente en la forma de trabajar y planificar de su organización. También deberías comenzar el PIA con suficiente tiempo. La ICO recomienda que considere las siguientes áreas:

Consultar a las partes relevantes durante todo el proceso de PIA le ayuda a mantenerse en el camino correcto. Las consultas internas pueden garantizar que las partes interesadas y el personal estén tan comprometidos con protección de datos como tu eres.

Al compilar una lista de sus partes interesadas internas, considere aquellos que probablemente participarán en los proyectos, como ingenieros y desarrolladores, compradores y especialistas en marketing. También debe incluir a su Delegado de Protección de Datos (DPO), si lo tiene, y al equipo de gestión del proyecto. Al consultar a partes externas, considere aquellos que se verán afectados por el proyecto.

Una sesión práctica adaptada a tus necesidades y objetivos.

Algunas de las consideraciones clave se enumeran a continuación:

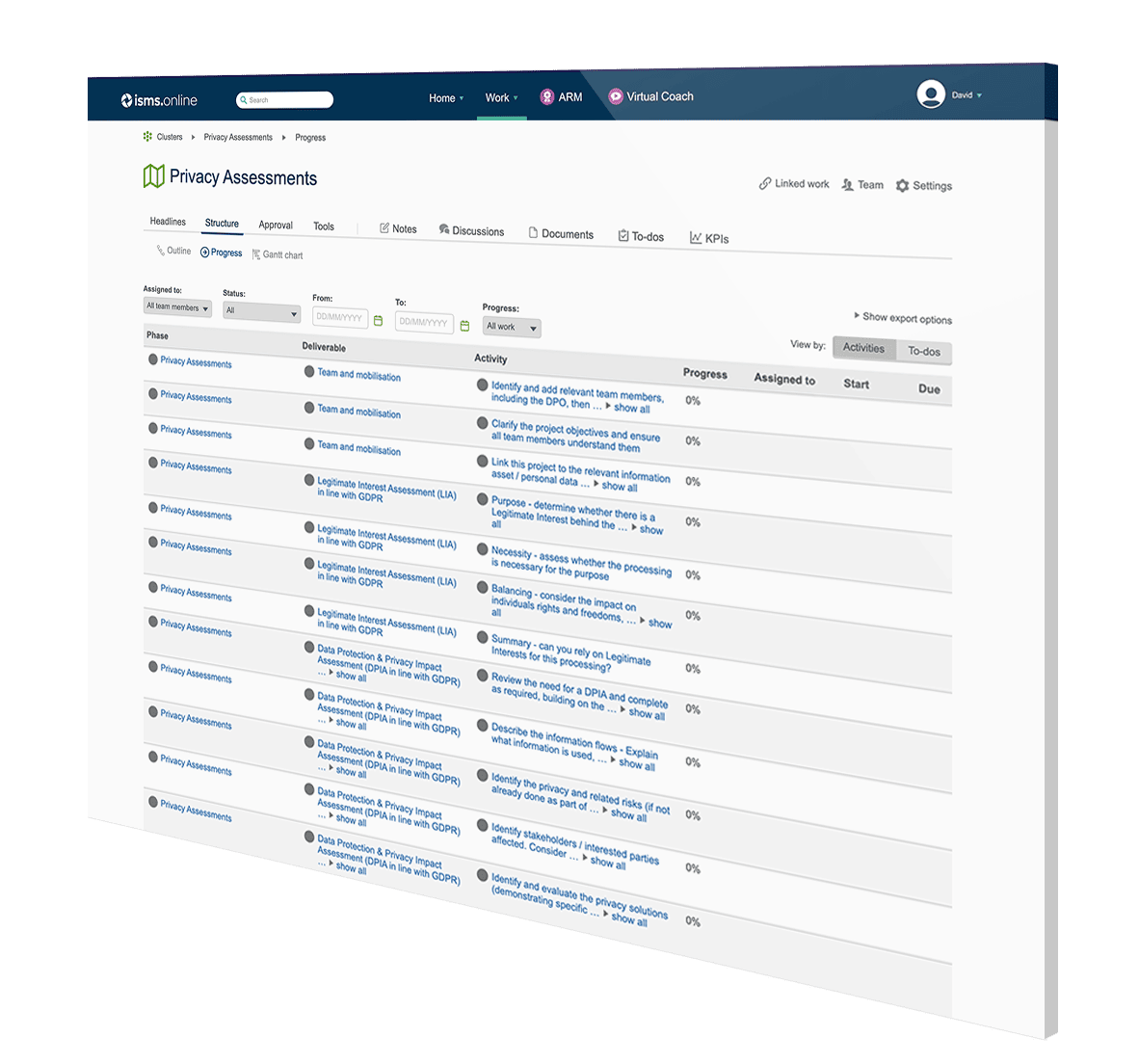

Todo esto y más está preconfigurado en el software ISMS.online para RGPD. Seguirá flujos de trabajo estándar y repetibles con colaboración y aprobaciones en equipo. Dispondrá de espacios de trabajo especialmente diseñados para capturar toda la evidencia y vincularla a un entorno más amplio. Cumplimiento GDPR proyecto, incluyendo el procesamiento de registros de datos personales, activos, proveedores/procesadores y riesgos.

Gestión del riesgo se atiende desde la identificación y evaluación hasta la evaluación y el tratamiento.

El 100% de nuestros usuarios obtienen la certificación ISO 27001 por primera vez